Vediamo come proteggere un hard disk con una password e salvaguardare i nostri dati.

Non serve spiegarti quanto sia importante proteggere i tuoi dati, sia quando essi si trovano sul computer, sia quando li salvi all’interno di un hard disk esterno. E questo vale ovviamente per un discorso molto semplice: i tuoi backup sono per natura importantissimi, ma se qualcuno accede al tuo hard disk esterno potresti perdere ogni singolo dato in uno schiocco di dita, e poi non avere alcun modo per recuperare quanto hai perso. Ecco perché oggi vedremo insieme come proteggere con una password un hard disk esterno.

Esistono diversi approcci che puoi decidere di adottare per proteggere i dati sul tuo computer, uno di questi è affidarsi a un crypter che gestisca l’accesso a un intero hard disk di dati. Se hai l’esigenza di proteggere un hard disk o una partizione da operazioni indiscrete ti segnalo uno strumento già incluso nel sistema operativo Windows, anche se non in tutte le versioni. Si tratta di BitLocker un piccolo software che predispone una password di accesso all’unità che si intende proteggere.

Il software applica una password di accesso ad un’unità quale hard disk interni, esterni collegati tramite USB, pendrive e altre memorie flash.

BitLocker

BitLocker è un prezioso strumento messo a disposizione da Microsoft ed è integrato in alcune versioni del sistema operativo Windows.Lo possiamo infatti trovare in Windows 7 Ultimate ed Enterprise, anche se va abilitato. Inoltre lo troviamo di default in Windows 10 Professional.

BitLocker è uno strumento di sicurezza che serve a crittografare un intero hard disk, o una partizione. Cifra il contenuto del disco e consente l’accesso ai dati solo dopo aver digitato una password di accesso, definita in fase di configurazione.

Come attivarlo

In Windows è sufficiente cercare BitLocker all’interno del pannello di controllo o della barra delle applicazioni, digitando la parola “bitlocker“:

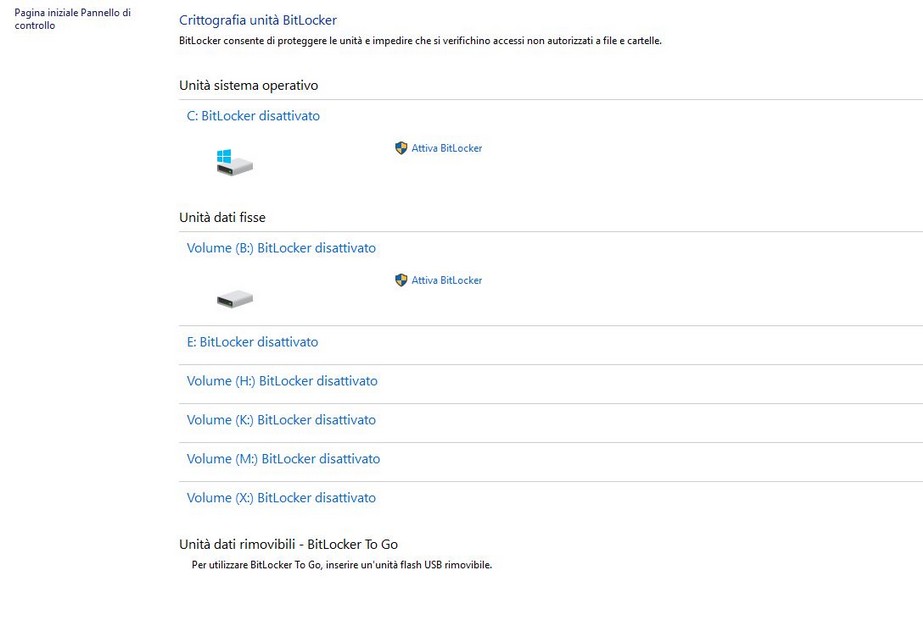

Una volta individuato BitLocker, cliccaci sopra per avviare l’applicazione che ti consentirà di selezionare i volumi da proteggere.

Come puoi notare ti verranno mostrati tutti i volumi corrispondenti alle partizioni che hai installato sul computer, specificando se BitLocker è attivo o meno su ognuna della partizioni. Seleziona la partizione che intendi proteggere, cliccando sul testo “Attiva BitLocker” corrispondente:

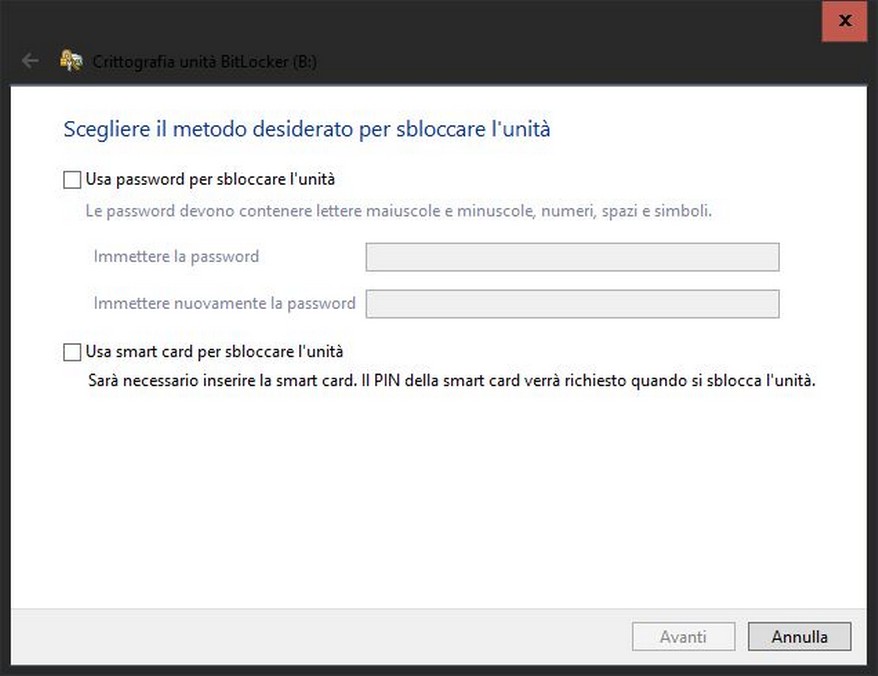

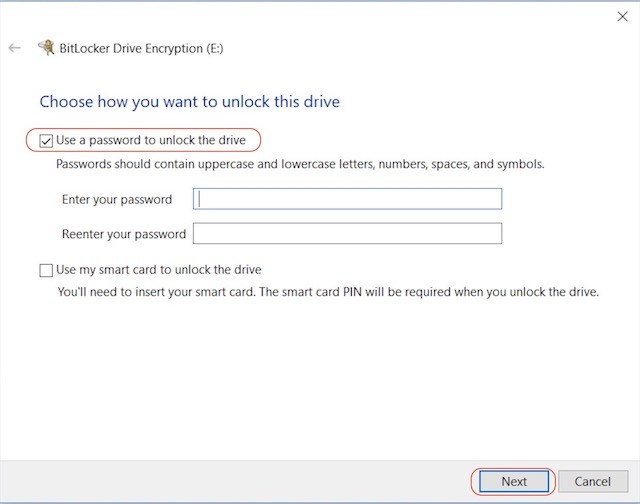

Vedrai aprirsi una finestra in cui ti verrà chiesto di attribuire la password di accesso al contenuto del disco:

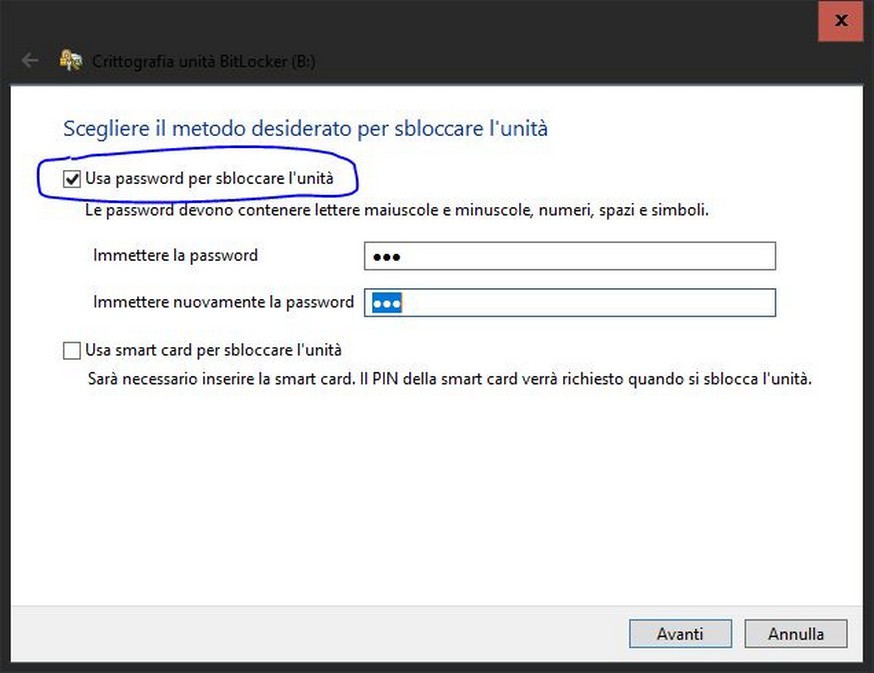

Successivamente spunta la casellina “Usa password per sbloccare l’unità” e inserisci la password, confermandola nel campo sottostante. Se la password di sicurezza è troppo semplice, non verrà accettata, per cui scegline una abbastanza complessa, con caratteri numeri e almeno un carattere speciale(.,:/_@%£…):

Salva la tua password

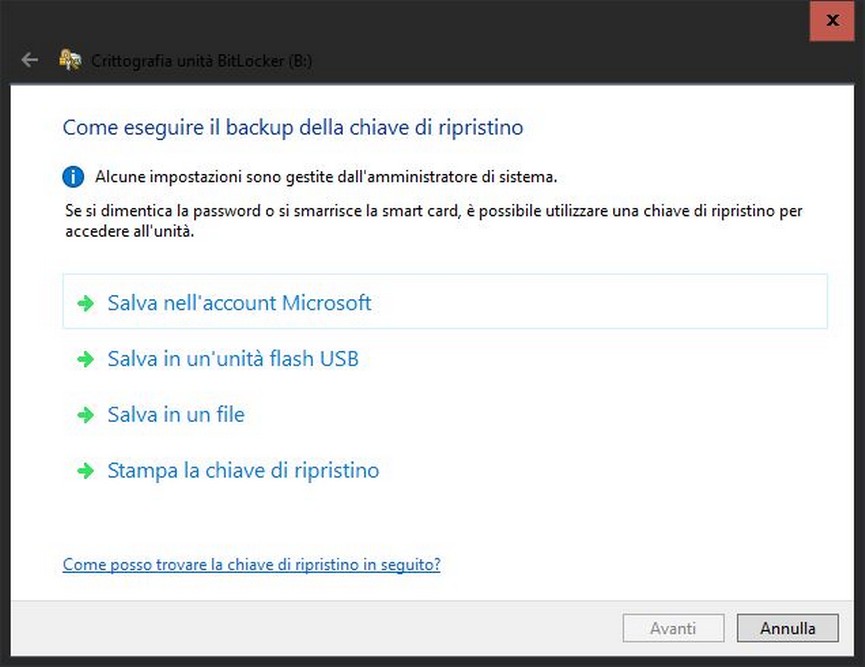

Una volta inserita e confermata la password di protezione all’unità prescelta, Microsoft per sicurezza, consente di salvare tale password presso una locazione a tua scelta tra quelle proposte. Se disponi di un account Microsoft puoi salvarla al suo interno in modo che venga associata al tuo account, altrimenti puoi decidere di stamparla e/o di salvarla sul computer o un supporto esterno come una pendrive sotto forma di file:

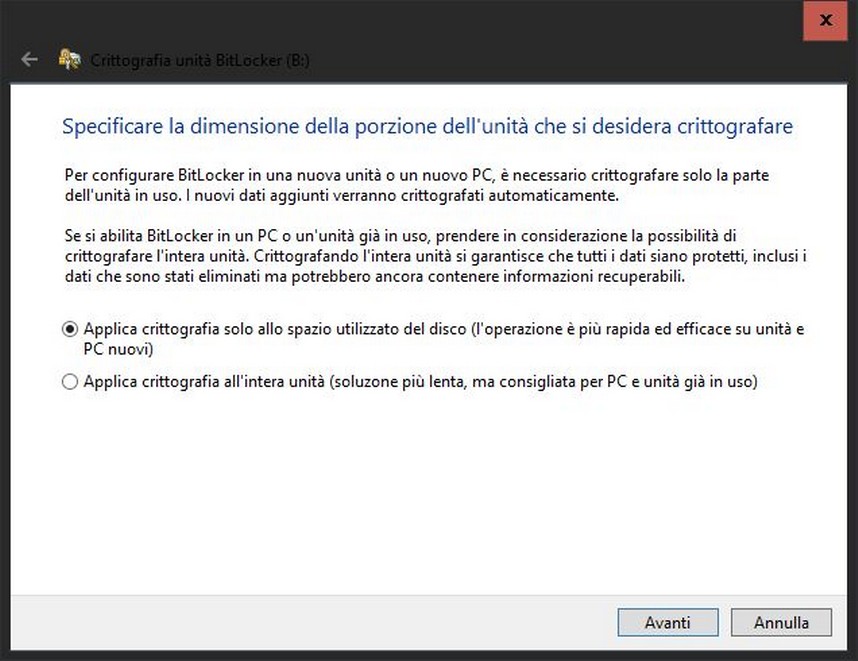

Al passo successivo potrai decidere se applicare la crittografia solo ai dati contenuti in un disco (o partizione). In questo caso i dati successivamente inseriti all’interno, verranno automaticamente protetti. Oppure decidere di assegnare la protezione all’intera unità, compreso lo spazio inutilizzato del disco. Sostanzialmente non cambi annulla, ti consiglio di applicare la protezione di BitLocker a tutta l’intera unità:

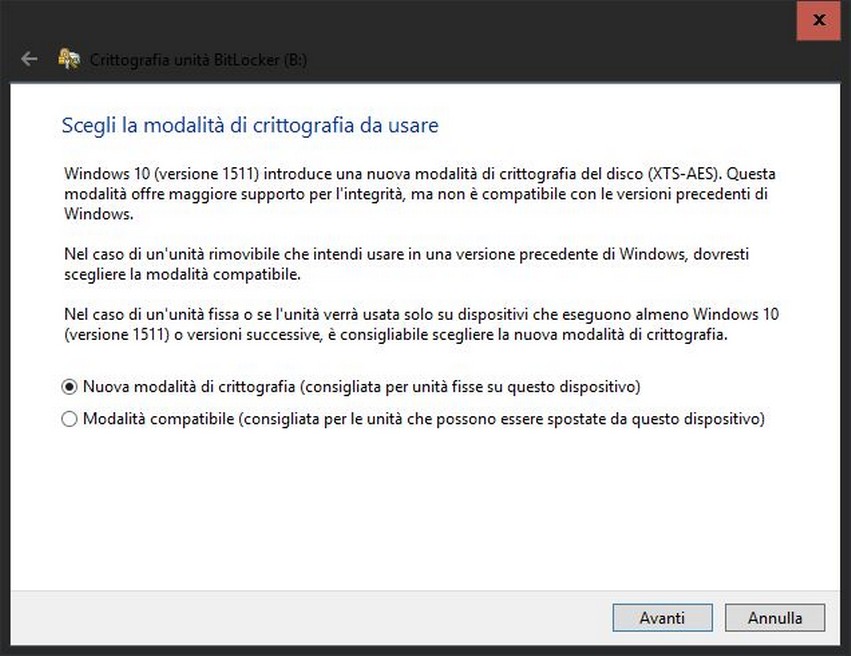

Nella successiva schermata seleziona il tipo di crittografia in base alle istruzioni riportate, a seconda che si tratti di un disco fisso all’interno del computer oppure di un disco usb esterno:

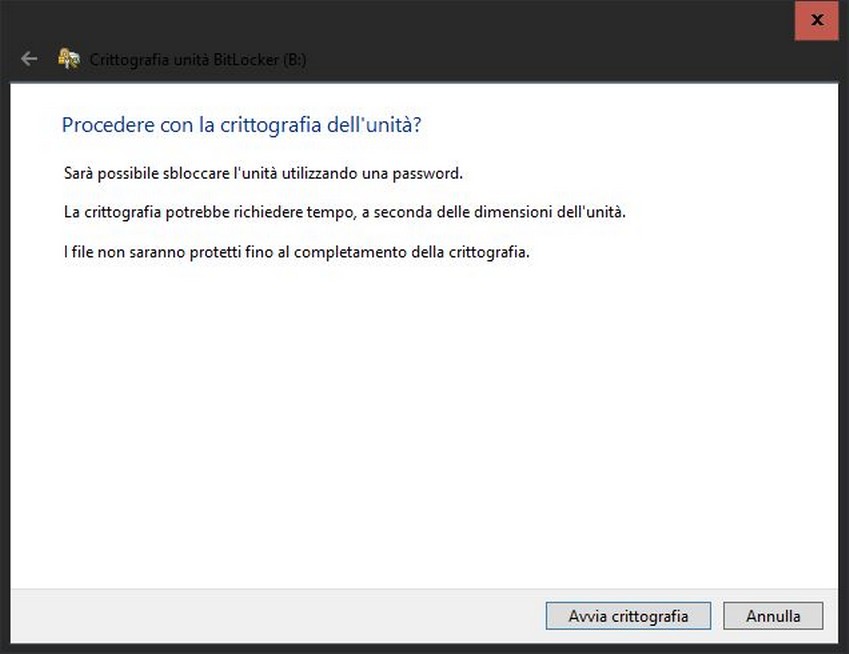

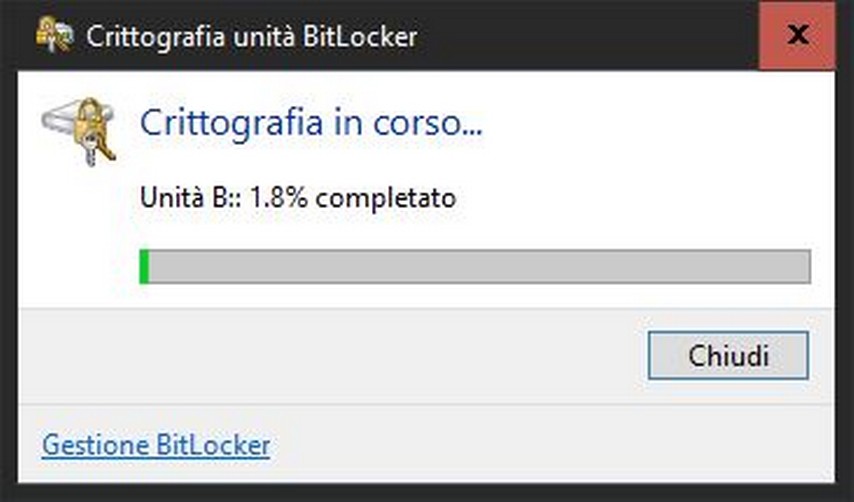

Infine non rimane che confermare il tutto avviando la procedura di crittografia del contenuto dell’unità da proteggere, cliccando sul tasto “Avvia crittografia“:

Ecco fatto, basta attendere il completamento del processo e il nostro disco o partizione sarà accessibile solo dopo aver inserito la corretta password di accesso.

Ricordate la password

Fondamentale non dimenticare la password! Segnatevela, e ricordate che se smarrite la password Il risultato sarà quello di non aver più accesso ai dati nell’unità in questione. Per cui suggerisco di non utilizzarlo se non è strettamente indispensabile. Insomma, non prendete alla leggera il suo utilizzo.

Proteggere un hard disk esterno su Mac

Ci sono due metodi diversi che puoi usare per crittografare gli hard disk esterni su Mac: entrambi i metodi vengono direttamente incorporati sul sistema operativo Mac OS, dunque non hai alcun bisogno di scaricare o installare dei software. Tuttavia, prima di cominciare, devi innanzitutto pensare ad una password che sia sicura e che tu possa ricordarti sempre.

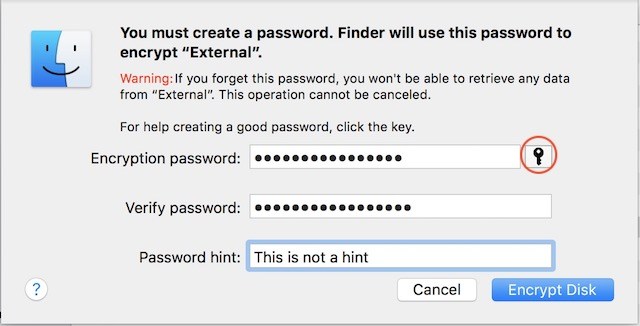

Come proteggere un hard disk esterno su Mac, dunque? La prima cosa che devi fare è aprire il Finder per individuare l’unità esterna, e successivamente fare click con il tasto destro del mouse, selezionando la voce “Encrypt”. A questo punto ti si aprirà una finestra di dialogo che ti consentirà di inserire una password, aggiungendo anche un suggerimento che potrà aiutarti quando accederai all’hard disk inserendola. Il suggerimento, comunque, non è obbligatorio.

Dopo aver inserito la password, il tuo disco rigido esterno è finalmente protetto. L’operazione potrebbe richiedere molto tempo, soprattutto se ospita una gran mole di file e dati.

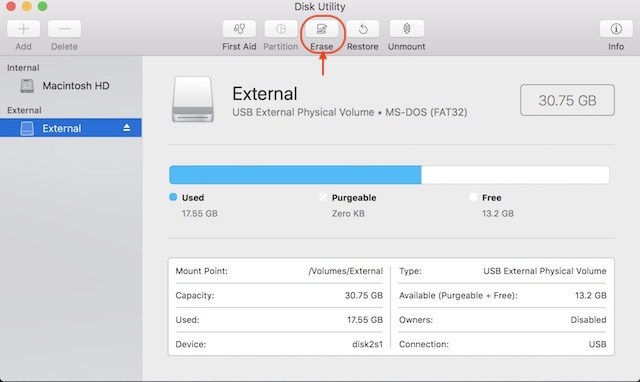

Il secondo metodo per crittografare l’hard disk esterno è farlo utilizzando lo strumento Utility Disco, che ti consentirà di proteggere determinate sezioni e dati. Ma devi formattarlo prima, il che rende questo metodo adatto solo per gli hard disk inizialmente vuoti oppure nuovi.

Una volta aperto Utility Disco, dovrai fare click col tasto destro sul device esterno, selezionare Cancella, poi Formato e infine selezionare un formato Encrypted. Fatto questo, dovrai solo inserire la password e attendere il termine della procedura.

Proteggere un hard disk esterno su Windows

Anche Windows possiede una funzione nativa per crittografare un hard disk esterno, chiamata BitLocker Drive Encryption, ma solo se possiedi una versione Pro o Enterprise. Se è il tuo caso, ti basta aprire il menu di questa funzione da Pannello di controllo, Sistema e sicurezza, Crittografia BitLocker.

Successivamente dovrai selezionare l’unità esterna da proteggere e cliccare su Attiva BitLocker, utilizzando una password per la protezione. A questo punto dovrai creare un backup della password e infine cliccare su Avvia cifratura. Dopo un po’ di tempo, potrai finalmente contare sul tuo hard disk esterno protetto.

Proteggere un hard disk esterno con VeraCrypt

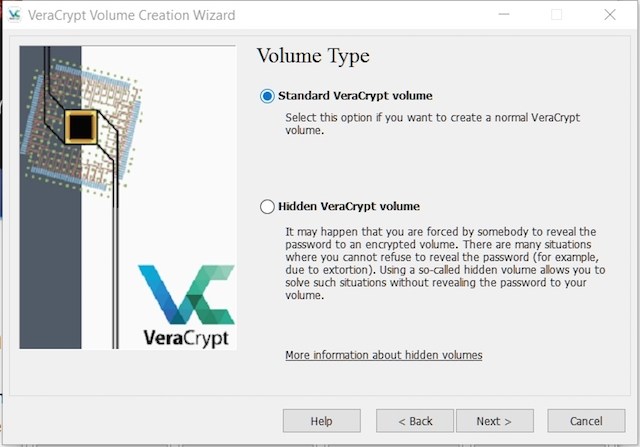

Se non hai una versione Pro o Enterprise, puoi in alternativa utilizzare un software di terze parti, come ad esempio VeraCrypt: in assoluto il programma migliore per proteggere con una password un hard disk esterno su Windows. Dopo che avrai scaricato, installato e lanciato il software, clicca su Crea volume, seleziona l’opzione “crittografia di una unità esterna” e fai click su Procedi.

Qui dovrai selezionare Volume standard VeraCrypt e fare click su Avanti, per poi selezionare il device che intendi proteggere e seguire tutte le istruzioni che il programma ti fornisce, fino a completare il tuo obiettivo. Ricorda però che l’unico modo per accedere all’hard disk crittografato è attraverso il programma VeraCrypt, ma che puoi comunque de-crittografare l’unità.